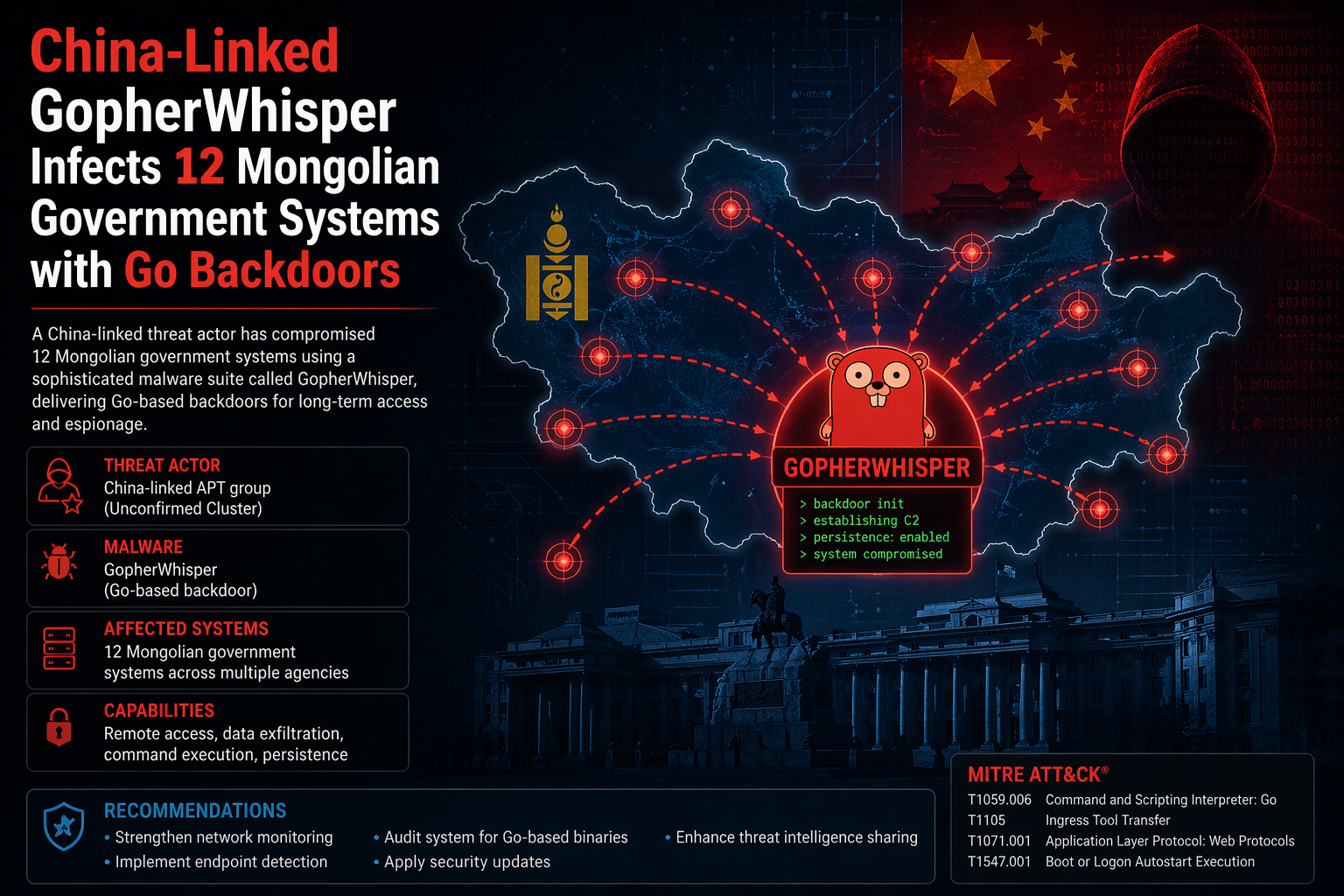

Монголын засгийн газрын байгууллагууд өмнө нь баримтжуулаагүй, Хятадтай хамтран ажилладаг GopherWhisper нэртэй дэвшилтэт байнгын аюул заналхийллийн (APT) бүлгийн бай болж гарч ирэв.

"Энэ бүлэглэл нь ихэвчлэн Go хэл дээр бичигдсэн олон төрлийн хэрэгслийг ашигладаг бөгөөд зэвсэглэлдээ янз бүрийн арын хаалга байршуулж, ажиллуулахын тулд инжектор болон ачигч ашигладаг" гэж Словакийн кибер аюулгүй байдлын компани ESET The Hacker News-д нийтэлсэн тайландаа дурджээ. "GopherWhisper нь тушаал ба хяналтын (C&C) харилцаа холбоо, гадагшлуулах зорилгоор хууль ёсны үйлчилгээнүүд, тухайлбал Discord, Slack, Microsoft 365 Outlook, file.io зэрэг програмуудыг буруугаар ашигладаг."

Энэ бүлэглэлийг анх 2025 оны 1-р сард Монголын засгийн газрын байгууллагад харьяалагддаг систем дээр өмнө нь хэзээ ч харж байгаагүй LaxGopher нэртэй арын хаалга илрүүлсний дараа илрүүлсэн. GopherWhisper нь дор хаяж 2023 оны 11-р сараас хойш идэвхтэй байгаа гэж үнэлэгдэж байна. LaxGopher-ээс гадна аюул заналхийллийн үйлдэгчдийн зэвсэглэлд багтдаг бусад хортой програм хангамжийн бүлгүүд нь C&C серверээс зааварчилгаа авах, тэдгээрийг гүйцэтгэх, үр дүнг буцааж илгээх Голанг дээр суурилсан хэрэгслүүд юм.

Кибер аюулгүй байдал

Мөн аюул заналхийллийн этгээд сонирхсон файлуудыг цуглуулж, шахсан хэлбэрээр file[.]io файл хуваалцах үйлчилгээ болон эвдэрсэн хостуудыг алсын удирдлагатай C++ арын хаалга руу шилжүүлэх файл цуглуулах хэрэгсэл ашигладаг.

ESET-ийн телеметрийн өгөгдөл нь Монголын засгийн газрын байгууллагатай холбоотой 12 орчим систем арын хаалгаар халдварлагдсан бөгөөд халдагчийн хяналттай Discord болон Slack серверүүдээс ирсэн C&C урсгал нь бусад хэдэн арван хохирогчийг харуулж байна.

GopherWhisper нь зорилтот сүлжээнд анхны хандалтыг яг хэрхэн олж авсан нь одоогоор тодорхойгүй байна. Гэхдээ амжилттай байр сууриа олж авсны дараа олон төрлийн хэрэгсэл, суулгацыг байршуулах оролдлогууд дагалддаг -

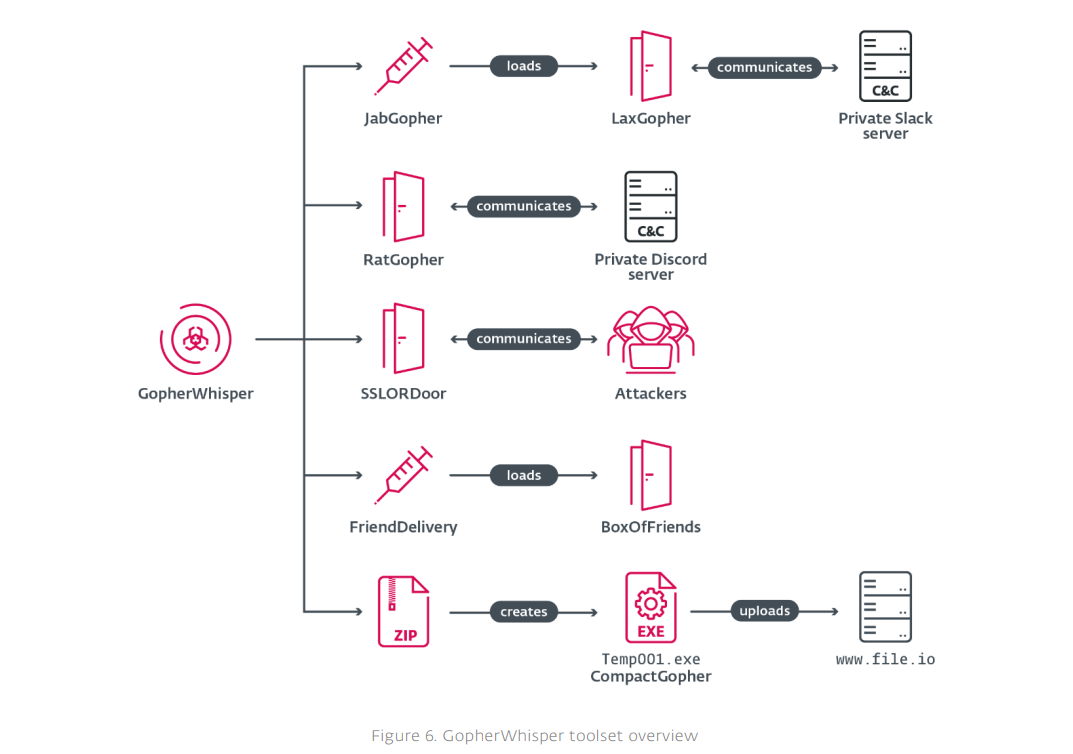

LaxGopher ("whisper.dll") арын хаалга ажиллуулдаг JabGopher инжектор.

LaxGopher нь "cmd.exe"-ээр дамжуулан командуудыг гүйцэтгэх, үр дүнг Slack суваг руу буцааж нийтлэх, мөн нэмэлт хортой програм хангамжийг татаж авахын тулд C2-д зориулж Slack ашигладаг Go дээр суурилсан арын хаалга юм.

LaxGopher-ийн гаргасан Go дээр суурилсан файл цуглуулах хэрэгсэл болох CompactGopher нь сонирхсон файлуудаа өргөтгөлүүдээр (.doc, .docx, .jpg, .xls, .xlsx, .txt, .pdf, .ppt, болон .pptx.) шүүх, тэдгээрийг ZIP файл болгон шахах, архивыг AES-CFB-128 ашиглан шифрлэх, мөн file[.]io руу exfiltrate хийх зориулалттай.

RatGopher нь хувийн Discord серверийг ашиглан C&C мессеж хүлээн авах, командуудыг гүйцэтгэх, үр дүнг тохируулсан Discord суваг руу буцааж нийтлэх, мөн file[.]io-оос файл байршуулах, татаж авах боломжийг олгодог Go дээр суурилсан арын хаалга юм.

SSLORDoor нь 443 порт дээрх түүхий сокетуудаар дамжуулан хөтчүүдийг тоолох, файлын үйлдлүүдийг гүйцэтгэх, "cmd.exe"-ээр дамжуулан C&C оролт дээр үндэслэн командуудыг ажиллуулах зорилгоор OpenSSL BIO ашигладаг C++ дээр суурилсан арын хаалга юм.

FriendDelivery нь BoxOfFriends-д ачаалагч болон инжектор болж үйлчилдэг хортой DLL юм.

BoxOfFriends нь Microsoft Graph API ашиглан C2-д зориулсан имэйлийн ноорог үүсгэх Go дээр суурилсан арын хаалга бөгөөд хатуу кодлогдсон итгэмжлэлүүдийг ашиглан энэ зорилгоор хамгийн анхны Outlook бүртгэлийг ("barrantaya.1010@outlook[.]com") 2024 оны 7-р сарын 11-нд үүсгэсэн.

"Slack болон Discord мессежүүдийн цагийн тэмдгийн шалгалтаар тэдгээрийн ихэнх нь ажлын цагаар, өөрөөр хэлбэл өглөөний 8-аас оройн 5 цагийн хооронд илгээгдсэн нь Хятадын стандарт цагтай тохирч байгааг харуулсан" гэж ESET-ийн судлаач Эрик Ховард хэлэв. "Цаашилбал, Slack мета өгөгдөлд тохируулсан хэрэглэгчийн байршлыг мөн энэ цагийн бүсэд тохируулсан. Тиймээс бид GopherWhisper бол Хятадтай уялдсан бүлэг гэж үзэж байна."